前言

随着手机app的广泛使用,小程序已经深入到我们的生活中的各个方面,一般企业及学校资产除常见的WEB网站、手机App客户端,也会开发对应的小程序,导致很多网络安全测试目标会涉及到小程序的渗透。常见小程序抓包会使用Fiddler+Burp+proxifier或charles+Burp等工具进行抓包测试。本文仅使用一个工具即可完成对小程序的抓包测试—YAKIT。

软件安装

在官网(www.yaklang.com)下载yakit。根据系统需求,下载相应的macOS,Linux,或Windows版本。这里根据我的电脑选择了Windows版。安装完成后,点击重置引擎进入本地模式。

CA证书的安装

关于证书的安装(以windows为例),主要有以下步骤:

01下载证书

启动劫持,配置好代理的监听端口和浏览器的代理服务器设置,然后点击证书下载或者在设置代理后访问:http://download-mitm-cert.yaklang.io进行下载,另存为到本地目录。

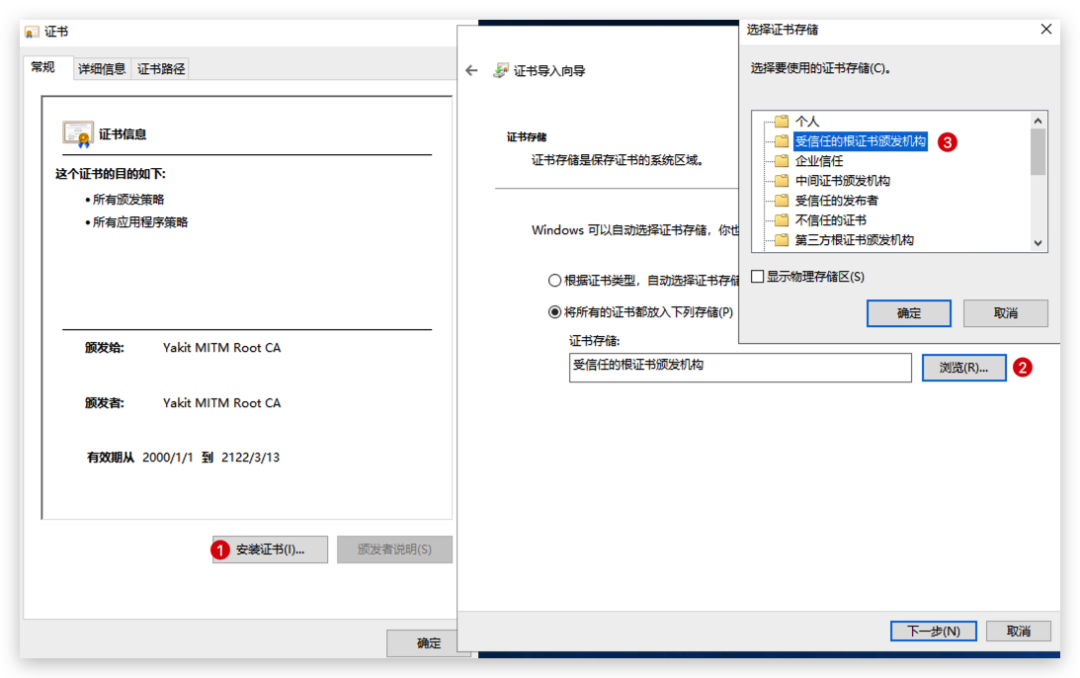

02安装证书

修改下载证书的后缀,去掉“.pem”,双击进行安装,证书存储选择 '受信任的根证书颁发机构'

系统代理配置

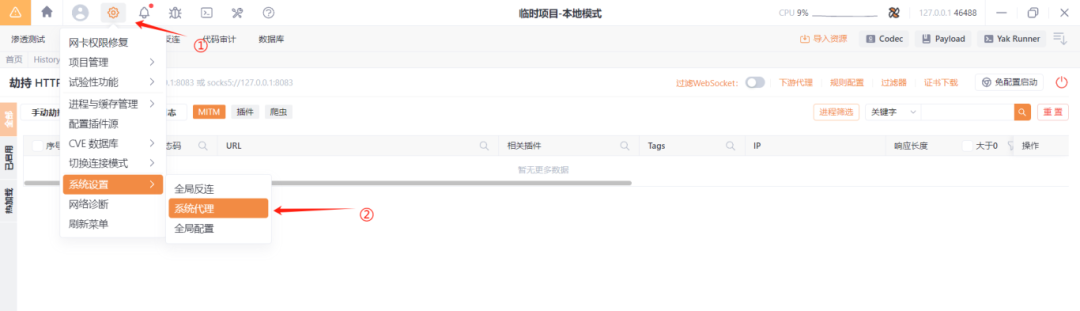

1.点击左上角系统设置→系统代理

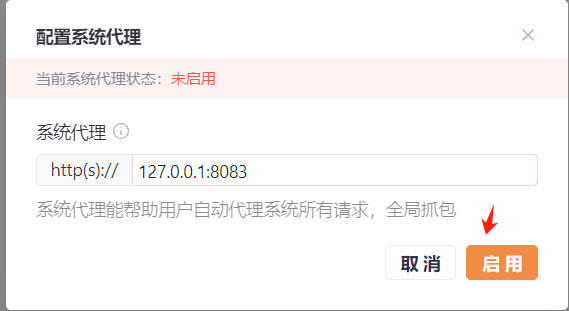

2.监听端口为之前配置过的端口,点击启用(不用的时候记得关闭系统代理,不然其他应用可能无法正常使用)

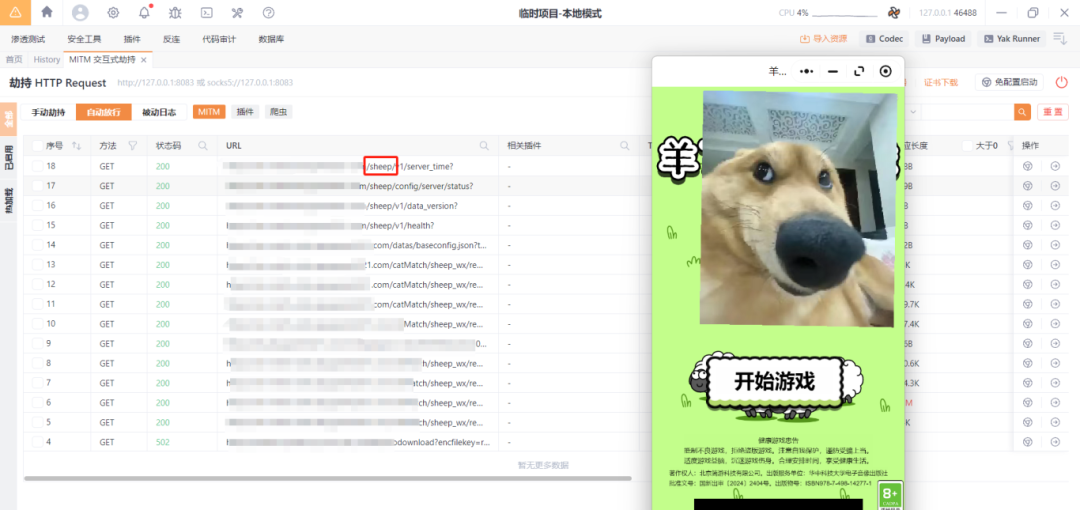

小程序抓包测试

点击任意小程序进行抓包测试,下面是配置成功后,抓取的记录附图。

但是因为抓的是系统所有的流量包,所以数据包会比较多,反正好用就行辣,祝大佬们天天高危,拜拜各位。

本文共 437 个字数,平均阅读时长 ≈ 2分钟

评论 (0)